Корпоративная безопасность предприятия

Потребность в организации надежной системы корпоративной безопасности стоит перед любым предприятием, вне зависимости от его размера, оборота и направления деятельности. Материальные и информационные активы, сотрудники, оборудование, продукция, денежные средства — все это потенциальные мишени для злоумышленников.

Даже если в данный момент не наблюдается явных попыток взлома систем или DDoS-атак, это не означает, что компания полностью защищена. Существует множество аспектов, которые необходимо учитывать при обеспечении корпоративной безопасности предприятия. Подробнее в материале.

Немного теории.

Информационная безопасность (ИБ) — это сохранение целостности, конфиденциальности и доступности информации.

Корпоративная безопасность (КБ) — комплекс стратегий, планов, политик и технологий, используемых для защиты информации, материальных и информационных активов, сотрудников и процессов.

Информационные активы (ИА) — это любые данные, включающие сведения о предприятии и его процессах, операциях, специалистах, клиентах, стратегиях развития, интеллектуальной собственности, патентах и проч.

Виды угроз для корпоративных систем

Для обеспечения КБ предприятия необходимо выявить и классифицировать все потенциальные угрозы следующим образом:

- Физические угрозы. Связаны с физическим доступом к корпоративной системе или ее компонентам. Они могут включать в себя хищения средств и продукции, оборудования, а также несанкционированный доступ к серверным помещениям, саботаж производственных процессов, намеренную или непреднамеренную порчу оборудования и проч.

- Программно-технические угрозы. Связаны с проникновением в корпоративную систему потенциально опасного ПО, такого как вирусы, трояны, черви и другие программы, которые могут вмешаться в процессы предприятия или остановить их. Программно-технические угрозы направлены на изменение, компрометацию или удаление данных, на несанкционированный доступ к системам предприятия с целью вымогательства, промышленного шпионажа, саботажа, а также по политическим, идеологическим и личным мотивам.

- Угрозы вследствие человеческого фактора. Связаны с действиями сотрудников предприятия. Могут быть вызваны непреднамеренными ошибками (например, случайное удаление важных данных) или умышленными действиями (например, хищения, коррупция, злоупотребление привилегиями). Сюда же можно отнести юридические угрозы, например, невыполнение обязательств перед контрагентами, налоговые нарушения, нарушения законодательства, т. е. любые действия, которые могут привести к административной и уголовной ответственности.

- Угрозы со стороны окружающей среды. Сюда относятся природные явления, такие как пожары, наводнения, землетрясения и другие события, которые могут привести к повреждению оборудования или потере данных.

Кроме того, угрозы для корпоративных систем можно разделить на реальные и потенциальные.

Изучите тему подробнее в нашей статье «Угрозы информационной безопасности».

Собранные данные необходимо оформить документально и учитывать при развертывании системы безопасности. Перечень рекомендуется регулярно обновлять в соответствии с изменениями в работе предприятия, а также при выявлении новых потенциальных угроз.

Модель угроз и риски корпоративной безопасности предприятия

Составление документа, в котором описана модель угроз и рисков, помогает планировать меры безопасности, оценивать их эффективность, а также минимизировать риски ИБ для предприятия.

Выделяют внешние и внутренние угрозы.

Внешние угрозы

Внешние угрозы — это потенциальные опасности, которые могут исходить от внешних источников или лиц, не имеющих отношения к предприятию. Могут быть направлены на нанесение ущерба, хищение денежных средств и собственности, вмешательство в бизнес-процессы и даже на остановку деятельности предприятия. Сюда относят киберпреступления, внедрение вредоносного ПО, террористические акты, вандализм и проч.

Внутренние угрозы

Внутренние угрозы ИБ исходят от сотрудников или систем внутри предприятия и могут быть не менее опасными, чем внешние. К ним относятся: халатное обращение с ИА, злоупотребление привилегиями, коррупция, саботаж, передача чувствительной информации конкурентам и иные намеренные или случайные действия, направленные против интересов предприятия.

Модель угроз

Модель угроз КБ — это формализованное описание потенциальных опасностей и рисков, которые могут нанести ущерб компании. Она позволяет выявить критические точки в системе безопасности и определить задачи для их устранения или минимизации возможных последствий. КБ включает в себя следующие элементы:

- Идентификация активов: определение всех ресурсов, которые представляют ценность для компании (информация, оборудование, технологии и т. д.).

- Анализ угроз: выявление возможных источников опасности для работы предприятия.

- Оценка вероятности угроз: определение вероятности возникновения на основе анализа источников, устойчивости системы и других факторов.

- Анализ последствий: оценка возможного ущерба с точки зрения финансовых потерь, репутационных рисков и других последствий.

- Разработка мер защиты: поиск и внедрение средств и мер защиты предприятия.

Модель угроз может разрабатываться как для отдельных компонентов системы КБ, так и для совокупности взаимодействующих систем и сетей.

Создание такой модели позволяет руководству предприятия принимать обоснованные решения о планировании и распределении бюджета на организацию системы безопасности и оценивать эффективность принятых мер.

Риски корпоративной безопасности

Организация КБ подразумевает распознавание и снижение рисков. Риски могут быть связаны с различными аспектами деятельности компании и ее взаимодействием с внешней средой. Вот некоторые из них: стратегические, репутационные, операционные, юридические и проч.

Среди прочих можно выделить следующие примеры рисков:

- санкции от регуляторов и судебные иски вследствие утечки конфиденциальных данных;

- нарушение бизнес-процессов, остановка производства;

- отток клиентов и партнеров к конкурентам;

- ликвидация предприятия и проч.

Классификация рисков по ФСТЭК РФ основана на справочнике, который содержит перечень типовых угроз безопасности информации и возможных последствий их реализации.

По степени возможного ущерба риски подразделяются на:

- низкие — с последствиями, которые не влияют на выполнение задач;

- средние — последствия могут привести к сбоям в работе, финансовым потерям или другим негативным последствиям, но не угрожают существованию организации;

- высокие — реализация может привести к значительному ущербу для организации, например, к потере репутации или нарушению законодательства.

Также риски можно классифицировать по вероятности возникновения:

- маловероятные — возникают только при определенных условиях;

- вероятные — возможность возникновения оценивается как высокая;

- весьма вероятные — возникают часто или постоянно.

Классификация рисков помогает организациям определить наиболее важные угрозы безопасности и разработать способы решения задач защиты для их предотвращения или минимизации последствий.

Способы решения задачи защиты в контексте КБ

Для обеспечения безопасности корпоративных данных и систем необходимо применять комплексный подход. Он включает в себя следующие меры:

- Ограничение физического доступа: к серверам, автоматизированным системам управления (АСУ), сетевым устройствам и другим компонентам. Это можно сделать с помощью организации пропускной системы, систем видеонаблюдения, контроля доступа и других мер физической защиты.

- Использование специализированного ПО: антивирусов, брандмауэров, SIEM- и DLP-систем и других технологий для защиты от вредоносного ПО и несанкционированного доступа.

- Шифрование данных: использование алгоритмов шифрования данных для защиты охраняемых сведений при передаче по сети или хранении на серверах.

- Контроль доступа: настройка прав пользователей на доступ к различным ресурсам корпоративной системы в зависимости от их роли и обязанностей. Аудит назначенных прав следует проводить один раз в шесть месяцев.

- Аутентификация и авторизация: использование паролей, двухфакторной аутентификации и других методов для подтверждения личности пользователя перед предоставлением ему доступа к системе.

- Резервное копирование данных: создание резервных копий ИА для быстрого восстановления после сбоев или аварий.

- Для повышения осведомленности сотрудников о возможных угрозах ИБ и способах их предотвращения необходимо регулярно проводить обучение.

- Также важно осуществлять мониторинг и анализ событий безопасности: регулярно анализировать журналы событий на предмет инцидентов, а также отслеживать активность пользователей для выявления подозрительных действий и потенциальных угроз.

- Использование SIEM-систем: с их помощью можно отслеживать события безопасности в real-time режиме, анализировать большие объемы данных из различных источников и выявлять подозрительную активность. Это позволяет минимизировать риски возникновения инцидентов ИБ (кибератак, несанкционированного доступа к охраняемым сведениям), а также купировать их последствия.

- Использование DLP-систем: с их помощью можно контролировать передачу данных за пределы корпоративной сети, анализировать содержимое передаваемых файлов и блокировать подозрительные действия. Это позволяет минимизировать риски финансового и репутационного ущербов и других негативных последствий, связанных с утечкой охраняемых сведений.

- Как уже говорилось выше, для обеспечения безопасности необходимо провести анализ рисков, чтобы определить наиболее вероятные угрозы и разработать соответствующие меры защиты. Анализ рисков следует проводить регулярно — как минимум 2 раза в год — для актуализации в соответствии с требованиями законодательства или вследствие возникновения новых угроз.

- И наконец, нужно обеспечить регулярное обновление программного обеспечения, чтобы своевременно устранять уязвимости и улучшать защиту системы.

Выбор конкретных мер зависит от специфики корпоративной системы, ее уязвимостей, требований законодательства и других факторов. Важно регулярно пересматривать и обновлять стратегию защиты в соответствии с изменениями в технологиях и угрозах безопасности.

Нормативные акты и действия регуляторов

В России основными нормативными актами, регулирующими безопасность предприятий, являются:

- Федеральный закон «О персональных данных» от 27.07.2006 № 152-ФЗ;

- Федеральный закон «Об информации, информационных технологиях и о защите информации» от 27.07.2006 № 149-ФЗ;

- Федеральный закон от 26.07.2017 «О безопасности КИИ РФ» № 187-ФЗ;

- Доктрина ИБ Российской Федерации (утверждена Указом Президента РФ от 5 декабря 2016 г. № 646);

- Приказ ФСТЭК России от 11 февраля 2013 г. № 17 «Об утверждении Требований о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах».

Помимо этого, в области обеспечения ИБ предприятий существует ряд международных стандартов, которые помогают организациям внедрять и поддерживать эффективные меры защиты. Вот некоторые из них:

- ISO/IEC 27001:2022 — международный стандарт, который регулирует требования к созданию, внедрению, эксплуатации, мониторингу, анализу, поддержанию и улучшению системы менеджмента информационной безопасности.

- NIST SP 800-53 — руководство по управлению рисками информационной безопасности для федеральных информационных систем. Содержит рекомендации по реализации мер безопасности, включая контроль доступа, защиту данных, управление уязвимостями и другие аспекты.

Эти нормативные акты и стандарты определяют требования к защите охраняемых сведений, персональных данных, коммерческой тайны, интеллектуальной собственности и других видов данных. Они также устанавливают ответственность за нарушение правил ИБ.

Предприятия обязаны соблюдать требования из нормативных актов и выполнять предписания регуляторов. Действия регуляторов включают в себя контроль за соблюдением требований нормативных актов, проведение проверок и аудита, а также выдачу предписаний об устранении нарушений. Регуляторы могут также инициировать судебные процессы в случае серьезных нарушений законодательства.

Следующий этап при развертывании системы КБ — идентификация объектов и субъектов защиты.

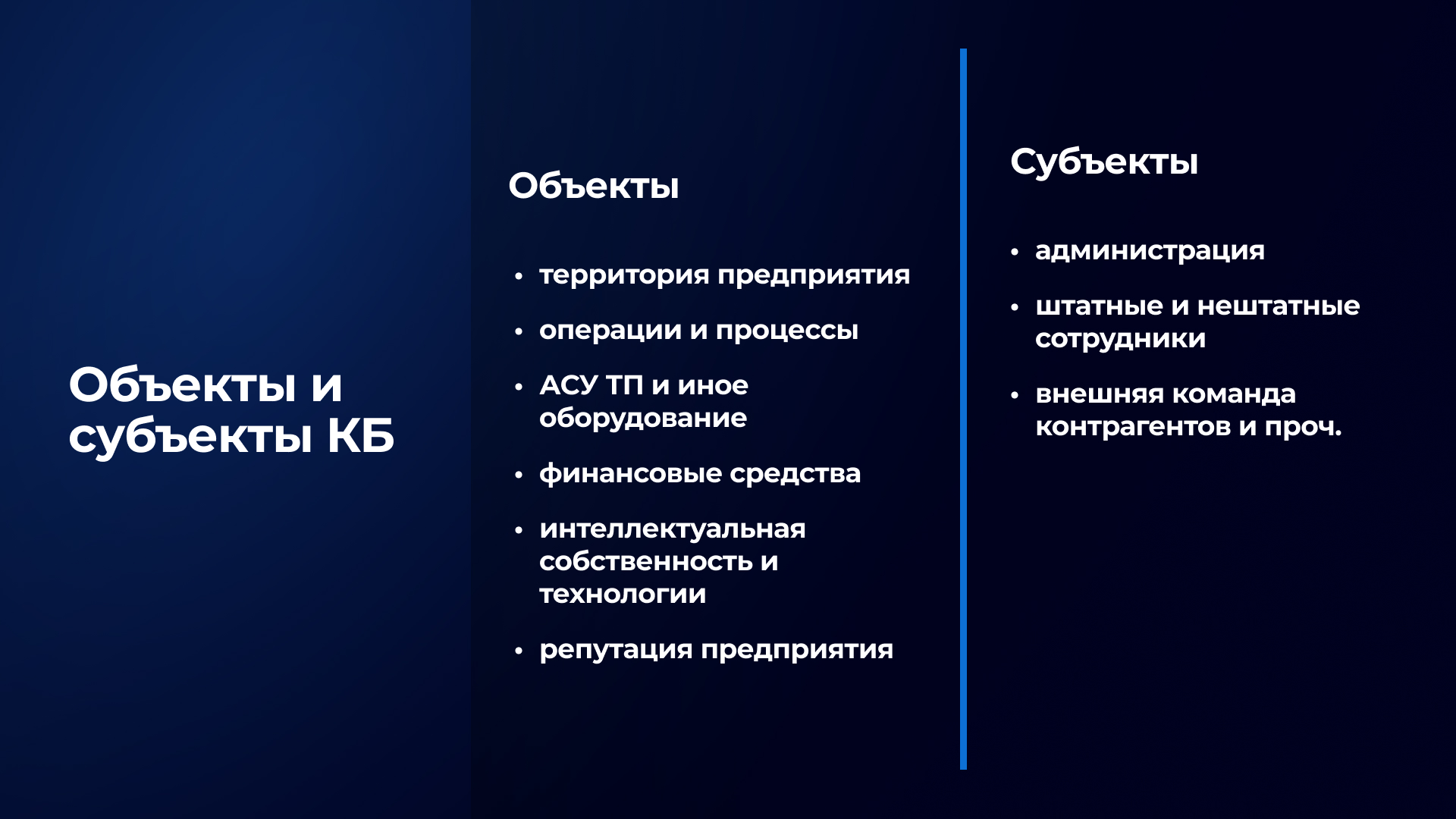

Объекты и субъекты корпоративной безопасности

Идентификация объектов и субъектов КБ позволяет определить, какие именно активы компании нуждаются в защите.

Объекты защиты КБ:

- территория предприятия;

- операции и процессы;

- АСУ ТП и иное оборудование;

- финансовые средства;

- технологии, интеллектуальная собственность, информация, относящаяся к коммерческой тайне, ноу-хау;

- репутация предприятия и проч.

Субъекты корпоративной безопасности:

- администрация;

- штатные и нештатные сотрудники;

- внешняя команда контрагентов и проч.

Организационные меры для обеспечения корпоративной безопасности

Организация защитных мер — это всегда поиск компромисса между эффективностью снижения рисков и невмешательством в рабочие процессы предприятия. При этом подход к организации мер безопасности не должен быть «лоскутным» — важно подходить комплексно: учитывать все выявленные угрозы и риски ИБ, развертывать систему безопасности на все подразделения предприятия.

Политика работы системы ИБ

Информация — это один из ключевых активов любого предприятия. Она включает в себя данные о продукте, клиентах, поставщиках, партнерах, процессах, операциях, стратегии развития, а также маркетинговые материалы и многое другое. Это один из наиболее важных и при этом один из наиболее уязвимых активов. Поэтому важно обеспечить надежную защиту корпоративных данных и систем и разработать политику работы системы ИБ.

Политика работы системы ИБ — это документ, который определяет основные принципы и подходы к обеспечению защиты информации на предприятии.

Помимо прочего документ содержит:

Общие положения, где перечислены цели и задачи политики, а также сфера ее применения.

Риски и угрозы. Здесь перечислены риски и угрозы ИБ предприятия, выявленные на этапе аудита.

Принципы обеспечения ИБ. В этом разделе перечисляются основные принципы, которыми руководствуется компания при обеспечении ИБ.

Среди прочих принципов можно выделить:

- законность;

- непрерывность защиты;

- целесообразность;

- системность и комплексность;

- исключение конфликта интересов отдела ИБ и других сотрудников предприятия;

- адаптивность под конкретные потребности каждого подразделения и проч.

Меры обеспечения ИБ. Этот раздел описывает конкретные меры, которые предпринимаются для защиты информации. К таким мерам в том числе относятся:

- управление доступом;

- использование антивирусного ПО;

- непрерывный мониторинг событий ИБ внутри периметра безопасности предприятия на предмет инцидентов;

- резервное копирование данных;

- контроль всех каналов коммуникации внутри периметра безопасности и проч.

Распределение ролей и ответственности. В этом разделе определяется, кто отвечает за реализацию мер ИБ в компании. Это могут быть сотрудники отдела информационной безопасности, IT-отдела или других подразделений.

Порядок пересмотра политики. В этом разделе описывается, как часто должна пересматриваться политика и какие изменения в нее могут вноситься.

Оценку эффективности системы. Здесь описаны требования к оценке состоятельности системы ИБ с целью выявления уязвимостей и совершенствованию принятых мер.

Политика работы системы ИБ должна быть адаптирована к специфике деятельности компании и регулярно пересматриваться с учетом изменений в законодательстве, технологиях и угрозах безопасности.

Политика обработки персональных данных

В данном документе описываются цели и методы обработки персональных данных пользователей. Политика должна быть доступна для ознакомления и размещена в любом открытом источнике.

В документе также должны быть описаны:

Общие положения: цели и задачи политики и сфера ее применения.

Определение персональных данных. В этом разделе дают определение персональным данным, которые собирает и обрабатывает предприятие. Это могут быть: ФИО, даты рождения, место жительства, электронная почта, номера телефонов, используемые браузеры, мессенджеры и проч.

Принципы обработки персональных данных, в том числе законность, справедливость и прозрачность, гарантия конфиденциальности, гарантия использования только тех данных, которые отвечают целям обработки, и проч.

Меры по обеспечению безопасности персональных данных.

Здесь описаны:

- лица, ответственные за обработку персональных данных пользователей;

- используемые организационные и технические меры по защите персональных данных;

- принимаемые меры и др.

Нарушение последнего пункта может повлечь замечания или санкции со стороны регуляторов.

Политика обязательна к исполнению всеми сотрудниками предприятия.

Политика работы с бумажными носителями информации

Это комплекс мер и правил, которые определяют порядок обращения с документами на бумажных носителях в организации. Включает в себя следующую информацию:

- Классификация документов: разделение документов по степени важности, конфиденциальности и срочности.

- Хранение документов: определение мест хранения документов, обеспечение их сохранности и защиты от несанкционированного доступа.

- Уничтожение документов: разработка процедуры уничтожения документов по истечении срока их хранения или в случае их устаревания. Уничтожение должно проводиться в соответствии с законодательством о защите персональных данных и коммерческой тайны.

- Контроль за соблюдением политики: назначение ответственных лиц за соблюдение политики работы с бумажными документами, а также проведение регулярных проверок и аудита.

- Обучение сотрудников: ознакомление сотрудников с правилами работы с документами и ответственностью за их нарушение.

Политика работы с бумажными носителями информации помогает минимизировать риски утечек конфиденциальной информации, защищать права клиентов и контрагентов, а также обеспечивать соответствие требованиям со стороны регуляторов.

Перечень конфиденциальной информации

В рамках аудита системы безопасности предприятия необходимо инвентаризировать все информационные активы и разделить их на категории: общедоступные, с ограниченным доступом и конфиденциальные.

К конфиденциальным данным относится любая информация, доступ к которой ограничен законом (информация, относящаяся к коммерческой тайне, интеллектуальная собственность, ноу-хау и проч.), а также любые данные, которая обеспечивают конкурентоспособность предприятия.

В перечне конфиденциальной информации предприятия могут быть представлены: списки клиентов, финансовые отчетности, списки поставщиков, руководства по эксплуатации, договоры, контракты и проч.

Порядок работы со съемными носителями данных

Порядок работы со съемными носителями данных — это документально оформленный комплекс мер и правил, которые определяют порядок обращения с информацией на съемных носителях на предприятии.

В документе могут быть описаны следующие требования:

- Использование только разрешенных носителей: организация может определить список разрешенных типов носителей для использования. Это могут быть USB-накопители, карты памяти, оптические диски и т. д.

- Авторизация носителей: перед использованием съемного носителя сотрудник должен пройти авторизацию. Авторизация может включать в себя проверку подлинности носителя, его соответствие списку разрешенных устройств и т. п.

- Защита от несанкционированного доступа: съемные носители должны быть защищены от несанкционированного копирования, изменения или удаления информации. Для этого можно использовать шифрование, пароли, биометрические данные и другие методы защиты.

- Резервное копирование данных: перед удалением информации с носителя необходимо выполнить ее резервное копирование. Резервные копии должны храниться отдельно от оригинала.

- Регистрация носителей: все используемые в организации съемные носители должны регистрироваться. Регистрация может включать в себя информацию о типе носителя, владельце, дате выдачи и возврата и т. д.

Соблюдение порядка работы со съемными носителями помогает предотвращать утечки конфиденциальной информации, защищать права клиентов и партнеров, а также обеспечивать соответствие законодательным требованиям.

Порядок получения доступа к интернету, электронной почте

Некоторые предприятия, в том числе относящиеся к объектам критической информационной инфраструктуры (КИИ), могут ограничивать доступ к интернету и почтовым сервисам для сотрудников с целью обеспечения ИБ.

В данном документе должен быть указан набор правил и процедур, которые определяют, как сотрудники могут использовать эти ресурсы в рабочих целях.

Порядок получения доступа может периодически обновляться и изменяться в зависимости от потребностей предприятия и изменений в законодательстве.

Порядок определения степени допуска пользователей к данным и правила его изменения

Контроль допуска — это процесс предоставления или отказа в разрешениях на доступ к информационным активам на основе заранее определенных политик и правил.

В рамках назначения допуска пользователей к ИА необходимо провести следующие процедуры:

- Определение категорий данных. Прежде всего, необходимо определить, какие данные будут обрабатываться в системе и к каким категориям будут относиться (например, конфиденциальные, персональные данные, коммерческая тайна и т. д.).

- Установление уровней допуска. Для каждой категории данных устанавливается свой уровень допуска (например, «только для чтения», «редактирование», «удаление» и т. п.).

- Назначение ролей пользователям. Пользователи системы назначаются на определенные роли, каждая из которых имеет свой набор прав доступа к данным (например, администратор, оператор, пользователь и т. д.).

- Настройка прав доступа. На основе ролей пользователей и категорий данных настраиваются конкретные права доступа для каждого пользователя (например, право на просмотр определенных документов, право на редактирование определенных полей в документах и т. п.).

- Контроль доступов. Система осуществляет контроль за тем, как пользователи используют предоставленные им права доступа. Для этого могут использоваться различные методы, такие как аудит действий пользователя, мониторинг трафика и т. п.

- Изменение степени допуска. В случае необходимости степень допуска пользователя к данным может быть изменена. Это может произойти по инициативе самого пользователя, его руководителя или службы безопасности. Изменение степени допуска должно быть оформлено документально и отражено в системе.

- Регулярный пересмотр степени допуска. Степень допуска пользователей должна регулярно пересматриваться с учетом изменений в их должностных обязанностях, уровне доверия к ним и других факторов.

Для осуществления контроля за несанкционированной передачей данных для авторизации между пользователями системы или третьим лицам рекомендуется использовать DLP-систему.

Программные и аппаратные средства защиты информации

Для обеспечения КБ предприятия необходимо использовать программные и аппаратные средства защиты.

К таким средствам относятся:

- Брандмауэры.

- Антивирусное ПО.

- Средства доверенной загрузки. Они проверяют целостность операционной системы перед ее загрузкой и предотвращают несанкционированный доступ к рабочим станциям.

- Средства обнаружения вторжения. Они отслеживают подозрительную активность в сети и оповещают о ней службу безопасности.

- Средства криптографической защиты. Они шифруют данные при передаче по сети или хранении на серверах.

- Системы мониторинга работоспособности сети. Они позволяют оперативно выявлять и устранять проблемы с сетью, которые могут привести к сбоям в работе и снижению уровня безопасности.

- Системы мониторинга уязвимостей. Это программное или аппаратное решение, которое в реальном времени сканирует сеть на наличие уязвимостей и предоставляет информацию о том, как их можно устранить.

- SIEM-системы. Они анализируют события безопасности в real-time режиме и уведомляют о них службу безопасности. Это позволяет оперативно реагировать на инциденты информационной безопасности.

- DLP-системы. Они предотвращают утечку данных за пределы корпоративной сети по вине сотрудников.

Использование специализированного ПО и аппаратных средств позволяет выстроить надежную систему защиты, а также автоматизировать процессы мониторинга событий безопасности и вести их круглосуточно, что дает возможность в значительной степени снизить нагрузку на персонал.

В заключение

Обеспечение корпоративной безопасности предприятия — это сложный и многоуровневый процесс, который требует комплексного подхода. Для того чтобы создать эффективную систему безопасности, необходимо учитывать все возможные угрозы и риски, а также использовать современные технологии и методы защиты информации.

Только так можно обеспечить надежную защиту предприятия от внутренних и внешних угроз, предотвратить финансовые потери, ущерб репутации и другие негативные последствия. Поэтому важно уделять внимание вопросам КБ и постоянно актуализировать меры защиты.

(1).jpg)

.jpg)