.png)

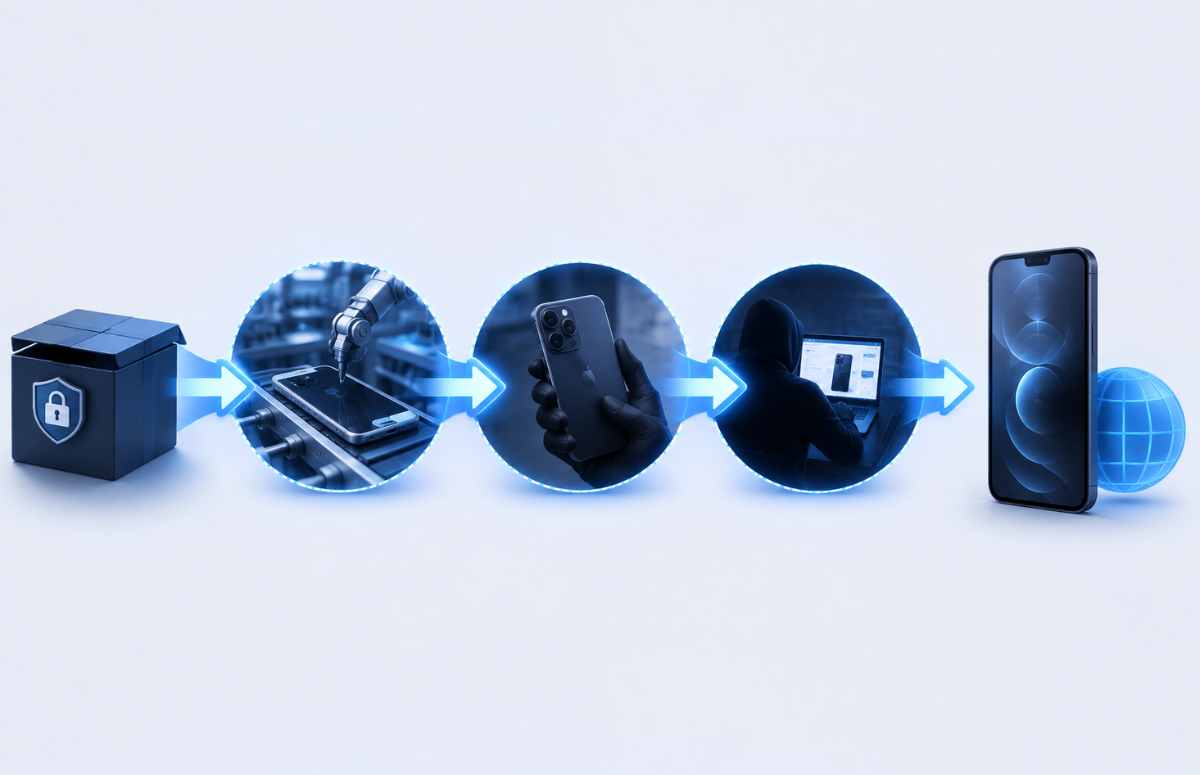

Как информация о новых смартфонах попадает в сеть

План статьи

За два дня до крупной конференции (будь то Google I/O или Apple Event) в сети неизбежно появляются рендеры, полные характеристики и даже видеообзоры новинок. Когда-то подобные инциденты становились сенсацией, но в 2026 году ни одна значимая презентация не обходится без предварительного «слива». Это стало новой нормой технологического мира.

Аналитический центр Falcongaze сделал экскурс в историю и анатомию таких инцидентов, чтобы понять: где заканчивается маркетинговый ход и начинается реальная угроза информационной безопасности.

География производства как фактор риска

В первую очередь от сливов страдают производители смартфонов. Это происходит из-за сложнейшей логистики: производство компонентов распределено географически между Вьетнамом, Индией и Китаем. Обеспечить герметичный периметр безопасности на каждом этапе — от добычи лития до сборки корпуса — практически невозможно.

Для утечек характерна сезонность: их количество лавинообразно растет за 2-3 месяца до релизов, подогревая интерес к продукту.

Управляемый хаос: маркетинг или провал?

Существует теория, что корпорации сами организуют контролируемые «сливы». Бывший глава маркетингового отдела Apple Джон Мартелларо признавался, что в свое время сотрудники могли «случайно» поделиться информацией с лояльными журналистами, чтобы прощупать реакцию публики.

| Тип утечки | Источник | Цель / Причина |

|---|---|---|

| Маркетинговая (Контролируемая) | PR-отдел компании | Подогрев интереса, анализ реакции аудитории, управление ожиданиями. |

| Инсайдерская | Сотрудники заводов, партнеры | Финансовая выгода (продажа фото СМИ), промышленный шпионаж. |

| Техническая (Непреднамеренная) | Ошибки на серверах, баги сайтов | Халатность администраторов (например, преждевременная публикация страницы товара). |

Легендарные провалы: от забытого айфона до GTA VI

История знает примеры, когда угрозы информационной безопасности реализовывались самым курьезным образом:

- Забытый прототип (2010): Инженер Apple Грей Пауэлл оставил прототип iPhone 4 в немецком баре. Портал Gizmodo выкупил устройство и разобрал его до винтика задолго до анонса. Это стало хрестоматийным примером человеческого фактора.

- Мега-слив GTA VI (2022): Хакер взломал корпоративный мессенджер Rockstar Games и выложил 90 роликов раннего билда игры. Это нанесло удар по акциям компании и моральному духу разработчиков.

- Картонный VR от Google: Слухи о том, что Google работает над VR, ходили долго. Но реальность оказалась ироничной: компания действительно выпустила очки, но сделанные из картона (Google Cardboard), превратив утечку в шутку.

Важно. Не все утечки правдивы. Часто правдивая информация погребена под слоем фейков, созданных энтузиастами или конкурентами для дезинформации рынка.

Доверие под угрозой: если нельзя защитить чертеж, как защитить паспорт?

Новости об утечках стали фоновым шумом. Но они поднимают серьезный вопрос: если техногиганты не могут защитить свои ключевые разработки (коммерческую тайну), как они могут гарантировать безопасность наших персональных данных в облаке?

Регулярные скандалы с доступом к фото из облачных хранилищ или взломом паролей лишь подтверждают опасения. В 2026 году обеспечение безопасности требует внедрения комплексных решений, таких как DLP-система, для контроля периметра и предотвращения действий инсайдеров.

Часто задаваемые вопросы (FAQ)

- Почему компании не могут полностью остановить утечки?

Из-за человеческого фактора. В цепочке создания смартфона участвуют тысячи людей. Достаточно одного нелояльного сотрудника на заводе партнера, чтобы фото устройства попало в сеть.

- Как компании ищут источники сливов?

Используются цифровые отпечатки (Watermarks) в программном коде и на экранах устройств, а также DLP-системы для анализа коммуникаций сотрудников и выявления каналов передачи данных.

- Влияют ли утечки на продажи устройств?

Двояко. С одной стороны, они убивают «вау-эффект» презентации. С другой — поддерживают постоянный информационный шум и интерес к бренду, что может даже стимулировать предзаказы.

- Является ли публикация утекших данных преступлением?

Да, это может квалифицироваться как разглашение коммерческой тайны или нарушение NDA. Компании часто судятся с инсайдерами и журналистами, опубликовавшими украденные материалы.

- Как защитить свои идеи от кражи конкурентами?

Необходимо юридически оформлять режим коммерческой тайны, использовать технические средства защиты (шифрование, контроль доступа) и регулярно проводить аудит безопасности.

- Происходят ли подобные утечки в сфере развлечений?

Да, проблема затрагивает не только IT-сектор. Известны громкие утечки в кино, Голливуд и даже утечки нот, музыкальное пиратство. Злоумышленники воруют сценарии, невыпущенные треки и эпизоды сериалов для шантажа студий и привлечения внимания.

- Чем опасны утечки в игровой индустрии?

Случай с GTA VI показал, что видеоигры и безопасность тесно связаны. Утечка исходного кода или ранних билдов наносит колоссальный финансовый и репутационный ущерб (высокая цена утечки), демотивирует разработчиков и позволяет хакерам находить уязвимости в будущих релизах.

- Могут ли данные утечь из-за физической кражи устройств?

Безусловно. Оставленные в барах прототипы — лишь верхушка айсберга. Обычные утечки смартфонов рядовых сотрудников, не защищенных паролями и шифрованием, ежедневно приводят к компрометации корпоративной информации. Кроме того, злоумышленники могут использовать хакерские гаджеты, Flipper Zero для перехвата данных.

.jpg)

system.jpg)