Стоимость DLP-системы

DLP-система — это программный или программно-аппаратный продукт, который входит в пакет инструментов компании по обеспечению информационной безопасности и целостности конфиденциальных данных. Задачей DLP-системы является защита данных от воздействия по любой из причин: утечка, инсайдерская атака, пользовательские ошибки и др. причины. Также DLP-системы используются для мониторинга продуктивности персонала, создания отчетности, управления материальными и нематериальными активами: компьютерами, ноутбуками, программным обеспечением и т. д. Большинство инструментов в контуре информационной безопасности предприятия платные, в том числе DLP. Предлагаем исследовать тему: «Стоимость DLP-системы: из чего состоит, как формируется, какие факторы влияют».

Из чего состоит контур безопасности предприятия

Информация на предприятии является не просто комплексом данных. Это ценный актив, который при попадании к конкурентам или мошенникам может нанести материальный и репутационный ущерб. Для обеспечения безопасности данных многие компании принимают меры защиты от внешних и внутренних угроз.

К внешним угрозам принято относить:

- атаки на цепочку поставок, DDoS-атаки;

- внедрение вредоносного ПО (программы-шифровальщики, интернет-вирусы, трояны и т. д.);

- попытки проникновения за физический контур безопасности и т. д.

Защиту от внешних источников угроз безопасности могут обеспечить:

- аппаратные или программно-аппаратные комплексы противодействия: межсетевой экран, контроль физического доступа в контур безопасности, внедрение инфраструктуры CDN (Content Delivery Network);

- программные комплексы (частные сети, антивирусы, SIEM-системы);

- введение нормативно-правовой базы и норм ответственности.

К внутренним угрозам относятся:

- разглашение конфиденциальной информации, инсайдерство;

- потеря, порча, изменение конфиденциальных данных;

- несанкционированное использование инновационной продукции и технологий, потеря ноу-хау и интеллектуального потенциала компании;

- нанесение репутационного ущерба компании;

- риск правовой ответственности перед регуляторами отрасли и т. д.

Методы защиты от внутренних угроз безопасности:

- контроль физического доступа к информации с помощью инструментов аутентификации пользователя;

- резервное копирование данных на постоянной основе и использование инструментов повышения отказоустойчивости системы;

- использование DLP-систем для защиты от утечки информации.

Как видно, информационная безопасность на предприятии состоит из комплекса аппаратных и программных решений. Итоговое количество используемых методов подбирается каждой компанией индивидуально. При этом DLP-система занимает одно из ключевых мест в защите информации от внутренних угроз, так как только этот инструмент обеспечивает полный мониторинг цифровых данных и пресечение их передачи сторонним пользователям.

Стоимость DLP-системы в общем комплексе затрат на информационную безопасность может варьироваться от 10 до 50% от всего объема. На итоговое число влияют следующие факторы:

- Какой комплекс инструментов используется вместе с DLP?

- Какой тип систем Data Loss Prevention приобретен, есть ли возможность вариации модулями, количеством лицензий, активированных или нет?

- Сколько рабочих станций охватывает это ПО и на какой срок?

Как видим, DLP-система входит в состав целого ряда инструментов по защите информации. Вместе со всеми объектами они составляют весь бюджет затрат на ИБ.

Из чего сформирована цена DLP-системы

Процесс ценообразования программного обеспечения, в том числе DLP-системы, состоит из компромисса, в рамках которого необходимо учесть факторы:

- затраты на создание ПО;

- затраты на поддержку работоспособности продукта и обновлений;

- конкурентный срез, анализ продукции и ценообразования конкурентов;

- регуляторские ограничения на добавленную стоимость для ПО;

- цикл рынка программного обеспечения и анализ состояния сегмента в общеэкономическом срезе и др.

Внешние факторы, такие как требования регуляторов, цена у конкурентов, цикл рынка, трудно поддаются регулированию со стороны вендора и учитываются при формировании цены продукта. Внутренние факторы: затраты на создание ПО, которые делятся на единовременные затраты (которые оплачиваются одномоментно и возмещаются в стоимости программного обеспечения долями, растянутыми на период) и постоянные (которые оплачиваются в периоде и постоянно включаются в цену).

К единовременным затратам относят:

- экспертный анализ рынка перед запуском разработки, исследование спроса и целевой аудитории, прогноз потребительской активности по продукту;

- затраты на формирование коллектива, подбор и обучение кадров;

- затраты на содержание и аренду производственных помещений, покупка оборудования, прокладка телекоммуникационной системы, стоимость ПО и мощностей;

- исправление багов, подготовка к релизу, запуск на рынке;

- маркетинговые затраты на релиз ПО;

- затраты на лицензирование и сертификацию, добавление в международные и региональные рейтинги.

К периодичным относятся затраты (аренда, оплата лицензий, страховые взносы, заработная плата сотрудников, налоги), стоимость разработки и тестирования (пул затрат, распределенный в периоде). Плюс в стоимость вместе или отдельным пакетом принято включать сопутствующую техническую поддержку программного обеспечения, услуги по установке и индивидуальной адаптации функционала к потребностям конкретной компании.

При формировании стоимости DLP-системы необходимо и учитывать и специфический для программных продуктов подход к формированию цены. Он зависит от типа продажи ПО, каким способом реализуется продукт компании.

Лицензирование

Это продажа программного обеспечения третьей стороне по лицензионному соглашению, которое представляет собой форму договора о получении права использования объекта интеллектуальной собственности поставщика на заранее оговоренных условиях.

Как правило, в эти условия входит количество единиц устройств, на которые могут устанавливать ПО, стоимость продукта и ограниченный или неограниченный срок его использования. Затраты компания-производитель включает в стоимость лицензии, при этом часто отдельным пакетом предлагаются услуги по установке и техподдержке ПО, чтобы клиент мог решить, какими силами (собственными или компании-поставщика) управлять полученной системой.

Для примера, стоимость DLP-системы для компании-покупателя в этом случае составит стоимость покупки лицензии, умноженной на количество объектов-пользователей, срок лицензии и покупку пакета сопутствующих услуг по техподдержке.

Подписка на поддержку

Способ предоставления доступа к ПО, но не передача прав на установку. Подход к прайсингу скорее, как к составлению цены услуги (за доступ к сервису ПО).

IT-услуги

Компания-производитель предоставляет услуги, базирующиеся на своем программном обеспечении. Нет соглашения прав передачи управления или подписки. Все действия осуществляются собственными силами. Цена формируется на услугу, а не получение доступа к продукту.

Бесплатно

Компания-производитель может предоставлять доступ к своему программному продукту на безвозмездной основе в том случае, если оговорен иной способ возмещения затрат на производство (за счет рекламы, благотворительность).

Выбор ценообразования DLP-системы как ПО ложится на плечи разработчика и зависит от бизнес-модели конкретной компании и стратегических планов. Однако чаще всего выбирается лицензирование, так как эта модель более органично вписывается в управление системами предотвращения утечки данных.

Таким образом, стоимость DLP-системы можно описать формулой:

СТОИМОСТЬ DLP-СИСТЕМЫ = ЕДИНОВРЕМЕННЫЕ ЗАТРАТЫ + ПОСТОЯННЫЕ ЗАТРАТЫ + ПАКЕТ СОПУТСТВУЮЩИХ УСЛУГ

Как рассчитать эффективность внедрения DLP-системы, коэффициент возврата инвестиций

Очевидно, что, как и все действия в рамках управления бизнесом, внедрение DLP-системы должно быть обосновано экономической эффективностью. Для начала необходимо произвести оценку прямых затрат на приобретение и использование системы и соотнести их с потенциальным ущербом от утечки информации.

Понятие ущерба от утечки информации очень изменчиво и зависит от многих факторов:

- Недополученная прибыль из-за утечки информации. Сюда относятся все сорванные сделки по продаже товара/услуги, которые отменились по причине утечки данных, отток клиентов, увеличение издержек на производство/предоставление товаров/услуг, упущенные тендеры и так далее.

- Дополнительные затраты на продвижение и маркетинг. Компания может быть вынуждена произвести перерасчет стоимости продвижения товара/услуги в сторону увеличения бюджета из-за утечки конфиденциальной информации.

- Штрафы, судебные издержки. Регуляторы накладывают обязательства по использованию и сохранности персональных данных клиентов и конфиденциальной информации в целом, и при несоблюдении этих требований могут быть наложены финансовые взыскания в пользу регуляторов и/или потерпевшей стороны (после решения суда, при обращении потерпевших).

- Снижение стоимости компании. Утечки информации (как инцидент), инсайдерская атака, отток клиентов (из-за инцидента безопасности) могут негативно отразиться на рыночной оценке стоимости компании (при условии, что ценные бумаги торгуются на открытом рынке). Это один из основных негативных факторов для фондового рынка — безопасность информации, и имеет долгоиграющие последствия для организаций.

- Ущерб в области управления персоналом. Сотрудники, допустившие утечку информации по невнимательности/незнанию, могут быть ценными специалистами, и вынужденная мера по увольнению может негативно отобразиться на качестве кадров предприятия.

- Ущерб логистическим цепочкам. Утечка конфиденциальной информации может повлиять на принятые решения в управлении логистикой предприятия, цепочками поставок и доставкой грузов, что приведет к росту себестоимости товара/услуги, срыву графиков и недовольству клиентов.

- Ущерб от утечки наукоемких данных и инноваций. Ощутимым окажется слив эксклюзивной наукоемкой информации, которая принадлежит к области ноу-хау разработок компании.

- Ущерб партнерским отношениям. Проблемы с конфиденциальностью данных насторожат и обеспокоят партнеров, возможен также отказ от сотрудничества и переход к компании-конкуренту с более мощной системой информационной защиты.

- Репутационные издержки. Этот пункт трудно оценить в материальном выражении, однако он влияет непосредственно на финансовый результат компании: лояльность целевой аудитории и существующей клиентской базы, деловые отношения с партнерами по бизнесу, рейтинг компании в международных и региональных ТОП-списках, повышение внимания регуляторов и так далее.

- Неизвестные факторы риска. Менеджмент в области информационной безопасности учитывает множество известных рисков и потенциальных угроз, однако всегда существует вероятность негативного воздействия неизвестных факторов, которые также повлияют на общую безопасность предприятия.

Вариантов негативного воздействия на экономическую стабильность компании очень много, и цена конфиденциальной информации в определенных случаях даже может равняться цене всей компании (если потеря данных приведет к закрытию, обнулению стоимости, непоправимым судебным и регуляторским издержкам). При этом стоимость DLP-систем даже для целого предприятия хоть и варьируется в зависимости от решения по продажам (лицензии и их комплектности, срокам использования), однако соизмеримо ниже, чем полная цена потери бизнеса или простой от ухода большой части клиентов. К тому же всегда существуют неизвестные риски, и с помощью комплекса правил безопасности в DLP-системе можно предупредить наступление таких рисков (в том случае, если они совпали с параметрами уже известных).

Экономическая эффективность от введения DLP-системы в таком случае оценивается по формуле:

ЭФФЕКТИВНОСТЬ = УЩЕРБ ОТ УТЕЧКИ ИНФОРМАЦИИ – ЗАТРАТЫ НА ПРИОБРЕТЕНИЕ И ИСПОЛЬЗОВАНИЕ ПО (ЕДИНОРАЗОВЫЕ ЗАТРАТЫ НА DLP-СИСТЕМУ + ПОСТОЯННЫЕ ЗАТРАТЫ)

Методика управления рисками BSI

Как оценить риск утечки информации, чтобы окончательно убедиться в необходимости обеспечения информационной безопасности? Существует принятая методика управления рисками.

BSI-Standard 200-3 Risk Analysis based on IT-Grundschutz (BSI 200-3) — это стандартизированная методика анализа, классификации и обработки рисков в зависимости от принятого уровня угрозы, который ему соответствует. Если коротко, то, согласно этой методике, компания устанавливает угрозы безопасности, которым может быть подвергнута, классифицирует их и принимает решение о реагировании, запуске инструментов защиты или игнорировании этих рисков.

BSI-Standard определяет из частоты возможного осуществления (редко, средне, часто, очень часто) и степени ущерба (незначительный, ограниченный, средний, угроза предприятию) статус вероятного риска, выраженный в матрице, где:

- низкий риск значит, что меры безопасности предприятия достаточны, чтобы обеспечить защиту, желательное действие — мониторинг;

- средний риск — меры безопасности не достаточны для его пресечения, существует вероятность осуществления риска;

- высокий — меры безопасности не защищают;

- очень высокий — также нет защиты от принятых мер на фоне высокой частотности риска.

Матрица рисков

Кроме того, эту классификацию можно применять и в настройках DLP-системы, когда устанавливается статус риска для инцидентов.

Штрафы от утечек информации

DLP-система обеспечивает надежную защиту информации. Но, кроме этого, она помогает соответствовать нормам регулирования в области использования и хранения информации, в том числе персональной, которая остается в контуре компании.

Компании, нарушившей нормы по использованию персональной информации, грозят штрафы либо иные меры ответственности.

Основные штрафы за нарушение законодательства о защите персональных данных определены в Кодексе Российской Федерации об административных правонарушениях (КоАП РФ) и в Федеральном законе «О персональных данных».

Вот подборка основных штрафов для компаний за разглашение персональной информации.

Кодекс Российской Федерации об административных правонарушениях (КоАП РФ)

Статья 13.11. Нарушение законодательства Российской Федерации в области персональных данных.

Часть 1. Неправомерный сбор, хранение, использование или распространение персональных данных без согласия субъекта данных.

Штраф для должностных лиц: от 10 000 до 20 000 рублей.

Штраф для юридических лиц: от 60 000 до 100 000 рублей.

Часть 2. Невыполнение оператором обязанностей по обеспечению безопасности персональных данных.

Штраф для должностных лиц: от 6 000 до 10 000 рублей.

Штраф для юридических лиц: от 25 000 до 50 000 рублей.

Часть 3. Неправомерное предоставление или разглашение персональных данных, если это не влечет за собой уголовной ответственности.

Штраф для должностных лиц: от 5 000 до 10 000 рублей.

Штраф для юридических лиц: от 15 000 до 75 000 рублей.

Часть 4. Повторное совершение правонарушения.

Штраф для должностных лиц: от 10 000 до 20 000 рублей.

Штраф для юридических лиц: от 50 000 до 100 000 рублей.

Федеральный закон № 152-ФЗ «О персональных данных» от 27.07.2006 г.

Этот закон определяет правила сбора, обработки, хранения и передачи персональных данных, но штрафные санкции непосредственно в этом законе не прописаны. Однако нарушение его положений может привести к ответственности по КоАП РФ или даже к уголовной ответственности в случаях серьезных нарушений.

Уголовный кодекс Российской Федерации (УК РФ)

Статья 137. Нарушение неприкосновенности частной жизни. Незаконный сбор или распространение сведений о частной жизни лица, составляющих его личную или семейную тайну, без его согласия.

Штраф: до 200 000 рублей или в размере заработной платы или иного дохода осужденного за период до восемнадцати месяцев.

Другие меры наказания: принудительные работы на срок до пяти лет или лишение свободы на тот же срок.

Все штрафы направлены на обеспечение защиты прав граждан на неприкосновенность их персональных данных и стимулирование компаний к соблюдению законодательства в этой области. Федеральная служба по надзору в сфере связи, информационных технологий и массовых коммуникаций (Роскомнадзор) как основной орган, отвечающий за контроль и надзор за обработкой персональных данных, проводит регулярные проверки и может применять штрафные санкции в случае выявления нарушений.

Предусмотрено и повышение штрафов в зависимости от тяжести нарушения и его последствий, а также могут быть наложены дополнительные меры, такие как приостановление деятельности компании.

Применение DLP-систем сводит к минимуму вероятность утечки таких данных, а значит, и экономит компании сумму возможного штрафного взыскания, которое та будет вынуждена заплатить.

Рассмотрим другие затраты компании, которые можно минимизировать или вовсе предотвратить с помощью DLP-систем.

Организационные затраты

Это тип затрат на выявление, организацию защиты, устранение и последующее пресечение рисков информации. Как правило, сюда входят:

- затраты на аудит бизнес-процессов и рисков информации, ранжирование их по степени значимости;

- затраты на приведение инфраструктуры предприятия в соответствие с нормами регуляторов в области ИБ, затраты на покупку, установку и техподдержку программного обеспечения и оборудования для соответствия этим нормам;

- составление и введение в использование организационно-распорядительной документации;

- затраты на найм новых сотрудников и обучение персонала компании и др.

Введение DLP-системы позволяет снизить затраты на приведение контура защиты информации предприятия в соответствие с требованиями регуляторов (за счет увеличения эффективности защиты персональных данных, пресечения инсайдерской торговли), снизить нагрузку и сопутствующие затраты по расширению штата сотрудников отдела ИБ (т. к. многие функции мониторинга и пресечения инцидентов безопасности DLP-система автоматизирует).

Затраты от потери производительности работников организации

Внедрение DLP-системы в контур безопасности предприятия обеспечивает более эффективное управление производительностью сотрудников и минимизацию потерь от:

- Нецелевого использования рабочего времени (фрилансерство, работа по совместительству на другую компанию, неэффективное использование рабочего времени, нецелевой серфинг в интернете и социальных сетях и т. д.).

- Отсутствия активности сотрудников из-за инцидента безопасности (потери базы данных клиентов, инсайдерской утечки о новой разработке и т. д.).

Затраты на компенсационные выплаты пострадавшим клиентам

Компенсационные выплаты — это денежная компенсация, которая выплачивается потерпевшей стороне из-за произошедшего инцидента, повлекшего за собой материальный или моральный ущерб. Для организации частым прецедентом является утечка персональных данных клиентов или сотрудников из-за ненадлежащей обработки и хранения информации либо умышленных (неумышленных) действий сотрудников.

Компенсационные выплаты при обнаружении утечки данных организация вправе установить сама, исходя из уровня угрозы, возникшей из-за инцидента, или они могут быть потребованы потерпевшей стороной. В этом случае размер компенсации устанавливается потерпевшим и утверждается через суд с обязательством выплаты.

Точно рассчитать сэкономленные средства компании за счет минимизации утечки данных невозможно, ведь при наступлении инцидента все зависит от типа данных (насколько персональная информация может быть использована в мошеннической деятельности), количества пострадавших (количества человек, чьи данные были утеряны), страны, в которой произошел инцидент (есть ли обязательство выплаты компенсации, какая юридическая практика принята в таких случаях).

Затраты от потери конкурентоспособности

Утечка информации негативно сказывается на конкурентоспособности компании как в краткосрочном периоде, так и в долгосрочных планах. Через утечку данных компания может потерять базу существующих и потенциальных клиентов. В краткосрочном периоде это отобразится на продажах, ведь конкуренты получат прямой выход на готовых покупать товар или услуги клиентов. А в средне- и дальнесрочных перспективах клиенты могут испытывать потребность в дополнительном утверждении безопасности данных и обратной связи от продавца.

Аналогично реагируют и партнеры бизнеса, которые не хотят терять свой рейтинг из-за проблем с безопасностью вашей компании.

Потеря конкурентоспособности — одно из самых ощутимых последствий для компании, так как напрямую влияет на эффективность работы и доход.

Расчет потерь для компании от утечки информации

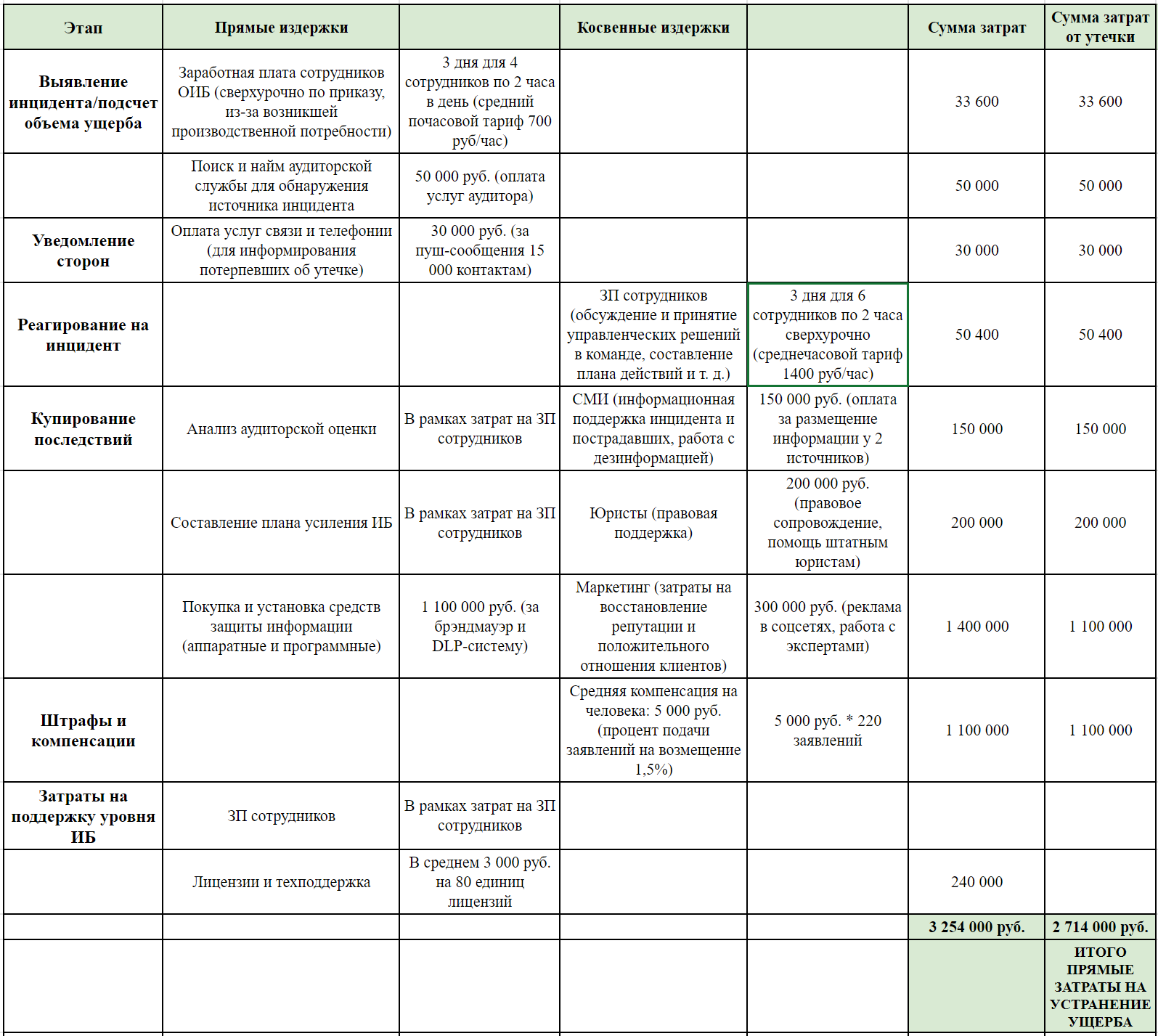

Давайте рассмотрим примерные потери компании от инцидента информационной безопасности — утечки персональных данных клиентов.

Дано: компания с численностью сотрудников в 120 человек (80 единиц ПК) допустила утечку персональных данных клиентов (100 000 строк информации), содержащей информацию о ФИО, номерах телефонов, e-mail, датах и суммах покупок. Всего пострадало 15 000 клиентов.

В результате утечки информации компания провела следующие действия.

По выявлению инцидента

Оставила сверхурочно 2-х сотрудников отдела безопасности на протяжении 3-х дней по 2 часа для выявления инцидента и получения полной информации об утерянных данных и пострадавших.

Привлекла стороннего аудитора информационной безопасности для поиска и обнаружения источника инцидента.

По уведомлению сторон

Оплатила услуги связи и телефонии для рассылки уведомлений пострадавшим об утечке персональных данных каждого, с уточнением типов утечек.

По реагированию на инцидент

Провела внутрикорпоративное собрание для обсуждения и принятия плана действий по устранению негатива от инцидента.

По купированию последствий

Принято решение провести комплексный анализ уязвимостей ИБ с помощью уже привлеченной компании и сотрудников, а также составлена политика безопасности, которая уточняет правила пресечения инцидентов в будущем. Принята структура аппаратных и программных средств защиты, закуплены брандмауэры и DLP-система. Одобрена юридическая помощь для общения и получения обратной связи от потерпевших, правовом сопровождении выплаты компенсации. Использованы СМИ и дополнительные инструменты маркетинга.

По выплатам штрафов и компенсаций

Принят и выплачен штраф от регулятора в размере 200 000 руб. Сформирован и выплачен пул возмещений ущерба пострадавшим по их обращению (обратилось 15 % пострадавших, принят размер компенсации в объеме 5000 руб. на чел.).

По поддержке технического уровня защиты

Оплата лицензий и техподдержки. Подробнее о цене всех операций смотрите в таблице.

В результате подсчетов видно, что все затраты по устранению последствий составили 3 254 000 руб., из них затраты на установку и дальнейшую поддержку технического состояния аппаратных и программных средств обеспечения ИБ — 540 000 руб. Таким образом, прямые затраты от инцидента безопасности составили 2 714 000 руб. Как видим, установка и применение систем защиты от утечки данных могли бы сэкономить компании значительную сумму и сохранить репутацию, ущерб которой оценить трудно.

Кроме этих затрат могут быть и другие: дополнительные затраты на устранение последствий ущерба, повышенный тариф для штрафов, интерес пострадавших клиентов к возмещению ущерба и так далее.

Факторы увеличения внимания к информации со стороны мошенников

Инфраструктура современного бизнеса и расширение способов обращения с конфиденциальной информацией значительно расширила возможности для мошенников. Сейчас большая часть данных о бизнесе (начиная от оперативного учета, заканчивая самим продуктом) оцифрована, что позволяет получить доступ к этим данным через сеть. Основные факторы роста угроз информационной безопасности:

Цифровизация экономики.

Появилось множество цифровых продуктов, которые несут существенную ценность для организаций. Да и сами организации сегодня могут предоставлять услугу или продукт в цифровом виде. Плюс к этому, большинство операций также происходит в цифровой среде, фиксируется рост информационного обмена, а значит, и доступность данных повысилась.

Рост инструментов для мошенничества.

Кроме роста количества источников информации в цифровой среде, растет и количество вариантов несанкционированного доступа к ней. Мошенники расширили свои возможности с помощью использования инструментов фишинга, социальной инженерии, цифровых аватаров, атак вредоносного ПО и многими другими вариантами несанкционированного доступа.

Недостаток образованности и навыков обращения с цифровыми данными.

Одним из пунктов, над которыми многочисленные организации сейчас работают, это повышение осведомленности сотрудников в вопросах информационной безопасности. До сих пор многие не знают элементарных правил цифровой гигиены и защиты от внешних угроз, халатно относятся к обращению с конфиденциальными данными и допускают утечки информации.

Возросло количество таргетированных атак.

Цифровая среда используется для таргетированных атак со стороны мошенников и очень часто — со стороны конкурентов. Нечестные пути продвижения товаров/услуг — популярный сервис, который также должен учитываться при создании контура безопасности предприятия.

Идеологические и политические мотивы.

Фиксируется рост внедрения в информационную безопасность предприятий по причине идеологического или политического несогласия с принятой моделью поведения этого предприятия. Поводом может послужить непринятие типа выпускаемой продукции, потенциальный ущерб окружающей среды от производства или продукции, несогласие с внешней политикой руководства, рынками сбыта, ценой. Любое недовольство может перерасти в атаку.

Как минимизировать ущерб

В информационной безопасности есть такое понятие — затраты на предотвращенный ущерб. Это объем средств, который затратила бы компания на нивелирование ущерба от инцидента ИБ. Пунктов, по которым может пострадать компания из-за ущерба безопасности информации, очень много. Достаточно взглянуть на наш пример (см. таблицу выше), где утечка элементарных персональных данных привела к многомиллионному ущербу и потере репутации. И это только примерный расчет. В действительности последствия могут быть гораздо серьезнее, как в краткосрочном периоде, так и в дальнесрочном для компании.

Необходимость использования инструментов защиты — это потребность для бизнеса, стабильность безопасности и сохранности критичной информации для компании. Особенно использование DLP-систем, которые и являются инструментом защиты внутреннего контура компании. Затраты на нейтрализацию последствий инцидента безопасности всегда будут выше, чем заранее продуманная система защиты.